I stało się, w poniedziałek 11 maja uruchomiono pierwsze komercyjne sieci 5 G w Polsce, o czym informuje np. potral msn.com :

"Mieszkańcy Warszawy, Gdańska, Katowic, Łodzi, Poznania, Szczecina i Wrocławia od poniedziałku będą mogli skorzystać z sieci w standardzie 5G, którą uruchamia operator sieci Plus. Sieć oparta jest o częstotliwość 2,6 GHz TDDOperator zapewnia, że oferuje już smartfony i routery obsługujące technologię 5G z wykorzystaniem częstotliwości 2,6 GHz, a kolejne takie urządzenia będzie wprowadzał do sprzedaży w maju i czerwcu. "

I jak zwykle znowu nas oszukano. Bo na swojej stronie gov.pl najwyżsi urzędnicy w państwie informują, że:

"na potrzeby telekomunikacji zostaną użyte częstotliwości 700 MHz, 3,4-3,8 GHz oraz 26 GHz."

Nie ma mowy o 2,6 GHz.

O tym już pisałem w jednym z moich postów, ale przypomnę, że kuchenka mikrofalowa używa częstotliwości 2,45 GHz, czyli dość zbliżonej do używanej przez właśnie uruchomione sieci nadajników .

Włączono 5 G i co się stało?

Od razu nastąpiło załamanie pogody i w niektórych rejonach kraju spadł śnieg. Np. w Baniach Mazurskich 12 maja zanotowano aż 10 cm śniegu, w Mikołajkach - 4 cm, a w Jakuszycach (Szklarska Poręba) - 14 cm. Nie wspomnę o Kasprowym Wierchu, gdzie pokrywa śnieżna wynosiła 56 cm. Nie wiem, czy ma to związek z włączeniem anten 5 G czy z tzw. zimnymi ogrodnikami - Pankracym, Serwacym i Bonifacym.

W poprzednim moim wpisie sugerowałem światowy spisek związany z 5 G i korona wirusem, teraz chciałbym się zająć czymś drobniejszym, ale równie istotnym dla naszego życia, czyli hakerami, terrorystami i zwykłymi bandziorami.

To że światowy spisek istnieje, tylko nie wiadomo, kto jest jego głową, to chyba wiadomo po pseudopandemii korona wirusa. Podam prosty przykład. Nie chwaląc się, już 18 marca zrobiłem mem przedstawiony poniżej.

Stosując wiedzę matematyczną z zakresu szkoły średniej dotyczącej postępu geometrycznego łatwo jest wyliczyć, że jeśli jedna osoba zaraża średnio 10 osób dziennie, to po 10 dniach wszyscy na Ziemi są zarażeni, a jeżeli jedna osoba zaraża tylko jedną osobę dziennie, to w 31- szym dniu wszyscy na ziemi są zarażeni. Jedna osoba na lotnisku jest w stanie zarazić i tysiąc innych osób, a w hipermarkecie - parę setek, czyli moje rachunki są dość ostrożne. Gdyby wirus był faktycznie zjadliwy, to w dużych miastach trup słałby się gęsto już w styczniu. A nic takiego nie miało miejsca do tej pory. NATO dysponuje laboratoriami do wykrywania zagrożeń biologicznych, wywiadem, setkami, jeśli nie tysiącami, analityków. Jeżeli ja, stosując matematykę na podstawowym poziomie, w połowie marca doszedłem do tego, że covid-19 nie jest zbyt groźny, to NATO dużo wcześniej o tym wiedziało. I generałowie z NATO pary z gęby o tym nie puścili. Pozwolili wprowadzić lockdown na całym świecie i doprowadzić do ruiny gospodarczej Europę i USA, które to rejony NATO ma właśnie chronić. Wygląda na to, że ktoś potężniejszy niż generałowie z NATO nakazał milczenie i wszyscy posłusznie się podporządkowali.

Czyli jesteśmy jak te owce. Jesteśmy po to by nas strzyc, a gdy już nie dajemy wełny - to do rzeźni. Owce znają psy pasterskie, znają juhasów, niektóre znają nawet bacę. Ale żadna z owiec nie zna właściciela stada. Prawdopodobnie owce widzą złe psy pasterskie, złych juhasów, którzy je strzygą, czasem uderzą, a nawet porywają jagnięta, które nigdy już nie wracają do stada. Ale też widzą dobrych juhasów, którzy je poją, leczą, a nawet i pogłaskają od czasu do czasu. Wątpię, żeby kojarzyły, że psy pasterskie współpracują z juhasami, a dobrzy i źli juhasi pracują dla tego samego bacy i są kolegami. Nie wspominając już o tym, że baca też jest przez kogoś wynajęty w określonym celu. I podobnie jest z nami.

Ale pozostawmy sprawy ogólnoświatowe swojemu biegowi i zajmijmy się swoim małym podwórkiem. W Polskich miastach uruchomiono nową technologię łączności, akurat na paśmie mikrofalowym o częstotliwości zbliżonej do promieniowania w kuchence mikrofalowej. A co będzie jeśli jakiś haker z żądzy zysku, albo terrorysta włamie się do stacji bazowych i, jeśli władze nie spełnia jego żądań, postanowi trochę uprzykrzyć życie mieszkańcom uruchamiając stacje bazowe 5 G z maksymalną mocą? Być może nie ugotuje mieszkańców, ale z pewnością poważnie zaszkodzi ich zdrowiu. Jest to oczywiście ekstremalna sytuacja.

A co ze zwykłymi złodziejaszkami?

Zwykle obserwują swoja ofiarę, kiedy wchodzi i kiedy wychodzi z domu, żeby wybrać najlepszy czas na kradzież. Marzną na mrozie, mokną na deszczu. I tu 5 G idzie im z odsieczą. Jeśli przechwycą sygnały ze stacji bazowych w okolicy potencjalnej ofiary mogą ze swoich kryjówek je obserwować i to od razu w większej ilości. W jednym z poprzednich postów opisywałem eksperymentalne metody rozpoznawania ludzi poprzez ścianę. Tutaj przypominam fragment za komputerswiat.pl:

"Urządzenie przygotowane przez naukowców wysyła sygnał Wi-Fi. Następnie fale odbijają się od osoby znajdującej się za ścianą - sprzęt zbiera informacje o nich i wysyła komputerowi do analizy, a specjalne oprogramowanie tworzy na ich podstawie obraz sylwetki. Technologia nazwana RF Capture jest na tyle dokładna, że potrafi nawet rozróżniać ludzi"

Przypomnę tylko, że dane w standardzie Wi-Fi przenoszone są przez mikrofale o częstotliwości 2,4 GHz i 5 GHz. Dziwna korelacja z częstotliwością zastosowaną w 5 G właśnie uruchomionym w Polsce. Już 7 lat temu pisałem, że inteligentne samochody są niezwykłym ułatwieniem pracy dla złodziejów aut. 5 G wprowadza bajkowe perspektywy dla innych branż złodziejskich i innych bandytów. Weźmy przykład handlarzy ludźmi, a szczególnie dziećmi. Handel ludźmi jest ponoć najbardziej dochodowym biznesem na świecie. Wyprzedza handel narkotykami o kilka długości. Paweł Bednarz z Fundacji Dobrego Pasterza od lat alarmuje o handlu polskimi dziećmi. Teraz porywanie dzieci stanie się jeszcze łatwiejsze. W moim wpisie "Covid - 19 - czy jesteśmy już na wojnie czy na drodze do światowego niewolnictwa?" opisałem efekt Freya polegający na tym, że mikrofale powodują efekty dźwiękowe w mózgu i nawet oparto na nim aparat słuchowy. Wyobraźmy sobie, że haker pracujący dla handlarzy dziećmi w niecny sposób przejął stację bazową 5 G, akurat w najbliższym sąsiedztwie dzieciaka, którego gang ma zamiar uprowadzić. Haker zacznie generować w głowie dzieciaka głos dorosłego polecający dziecku wyjście z domu i wejście do konkretnego samochodu. Jest bardzo duża szansa, że dzieciak posłucha. Co za ułatwienie pracy dla bandytów. Inna grupa gangsterów może specjalizować się w osobach starszych i z pomocą efekty Freya przedstawiać im się jako Matka Boska, Duch Święty, czy sam Jezus i polecić im, żeby wszystkie swoje pieniądze i biżuterię wyrzuciły przez wskazane prze złodziejów okno w swoim mieszkaniu.

Oczywiście to tylko niektóre przykłady z nieskończonej gamy możliwości które otwiera przed bandytami technologia 5 G.

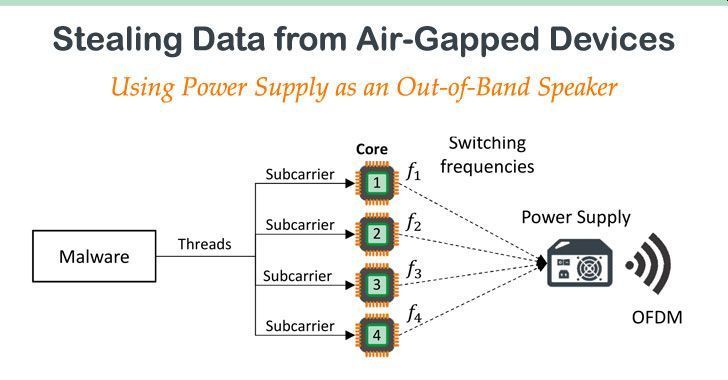

To, że atak hakerski jest relatywnie łatwy, to wie każdy użytkownik komputera z własnego doświadczenia. Nieraz nasze programy antywirusowe wykrywały oprogramowanie szpiegujące, a niekiedy nasze komputery, mimo zabezpieczeń były jednak przejmowane. Ciekawy przykład ataków hakerskich przyszedł z izraelskiego Uniwersytetu Ben Guriona. Mordechai Guri zaprezentował ostatnio nowy rodzaj oprogramowania szpiegującego, które potrafiło wysyłać dane z komputera całkowicie odciętego od internetu, z wyłączonym bluetoothem i z odłączonymi głośnikami. Program szpiegujący zmieniał obciążenie procesorów, co powodowało zmienną pracę zasilacza, który działał z określonymi częstotliwościami, co skutkowało wysyłaniem przez zasilacz ultradźwięków zawierającymi dane z komputera. Na razie transmisja danych tą metodą jest relatywnie powolna, ale wszystko przed nami. Badania nad rozwojem tej techniki trwają. Filmik pod linkiem pokazuje program szpiegujący w akcji. Poniżej na rysunku przedstawiony jest schemat działania tego programu zaczerpnięty z thehackernews.com.

Jak z powyższego widać, możliwości hakerów są nieograniczone. Fantazja przestępców również. I dalej dręczy mnie pytanie dlaczego dla 5 G wybrano akurat pasmo częstotliwości mikrofalowej gotujące wodę i powodujące słyszenie dźwięków w głowie, a nie jakieś inne bardziej neutralne, dzięki czemu i mniej byłoby zagrożeń ze strony złych ludzi i mniejsze moce mogłyby być stosowane w stacjach bazowych przy deszczowej lub mglistej pogodzie, co dałoby duże oszczędności dla operatorów sieci komórkowych.